Diensteverwaltung

Dienste sind Computerprogramme, die für andere Geräte im Netzwerk Anwendungen zur Verfügung stellen oder Aufgaben ausführen. Anders als Programme haben Dienste häufig keine eigene graphische Benutzeroberfläche (auch GUI für Graphical User Interface). Auf die Dienste ohne eigenes Frontend greift man mit geeigneten Anwendungsprogrammen, sogenannten Clients, zu. Microsoft Outlook und Mozilla Thunderbird sind beispielsweise zwei Clients für die Aufgaben-, Kalender- und Adressbuchsynchronisation. Outloook und Thunderbird werden auf dem PC des Anwenders gestartet, nutzen aber einen zentralen Serverdienst zum Speichern der Termine und Kontakte.

Dienste auf den datamate Servern

Homie und Fellow bieten genau solche zentralen Dienste an, die Ihren persönlichen Geräten wie z.B. Notebook oder Smartphone zusätzliche Fähigkeiten verleihen. Lediglich das Cockpit selbst sowie Benno (seit Cockpit 2.1), Seafile und WordPress verfügen über eine eigene GUI. Auf Fellow arbeitet mit VirtualBox ein weiterer Dienst, der über eine graphische Benutzeroberfläche verfügt.

Inbetriebnahme von Diensten

Die Inbetriebnahme eines Dienstes erfolgt grundsätzlich nach folgendem Muster: Zunächst wird der Dienst im Cockpit konfiguriert. Danach wird der Dienst gestartet. Nach dem Start stehen die Funktionen des Dienstes zur Verfügung.

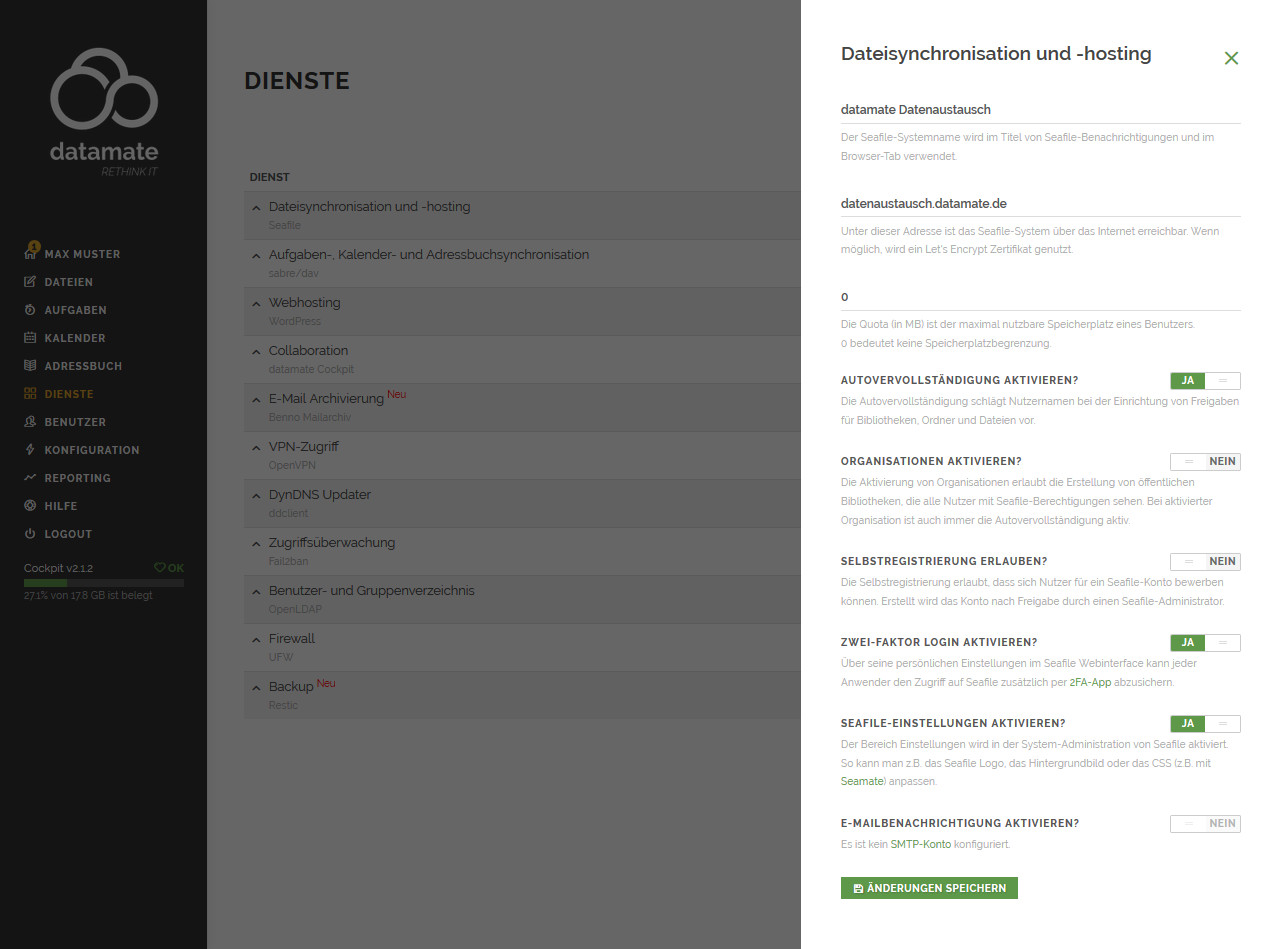

Konfiguration und Start/Stop der Dienste der datamate Server erfolgt im Bereich DIENSTE. Nur Benutzer mit Administratorberechtigungen für das datamate Cockpit haben Zugriff auf diesen Bereich.

Konfiguration von Diensten

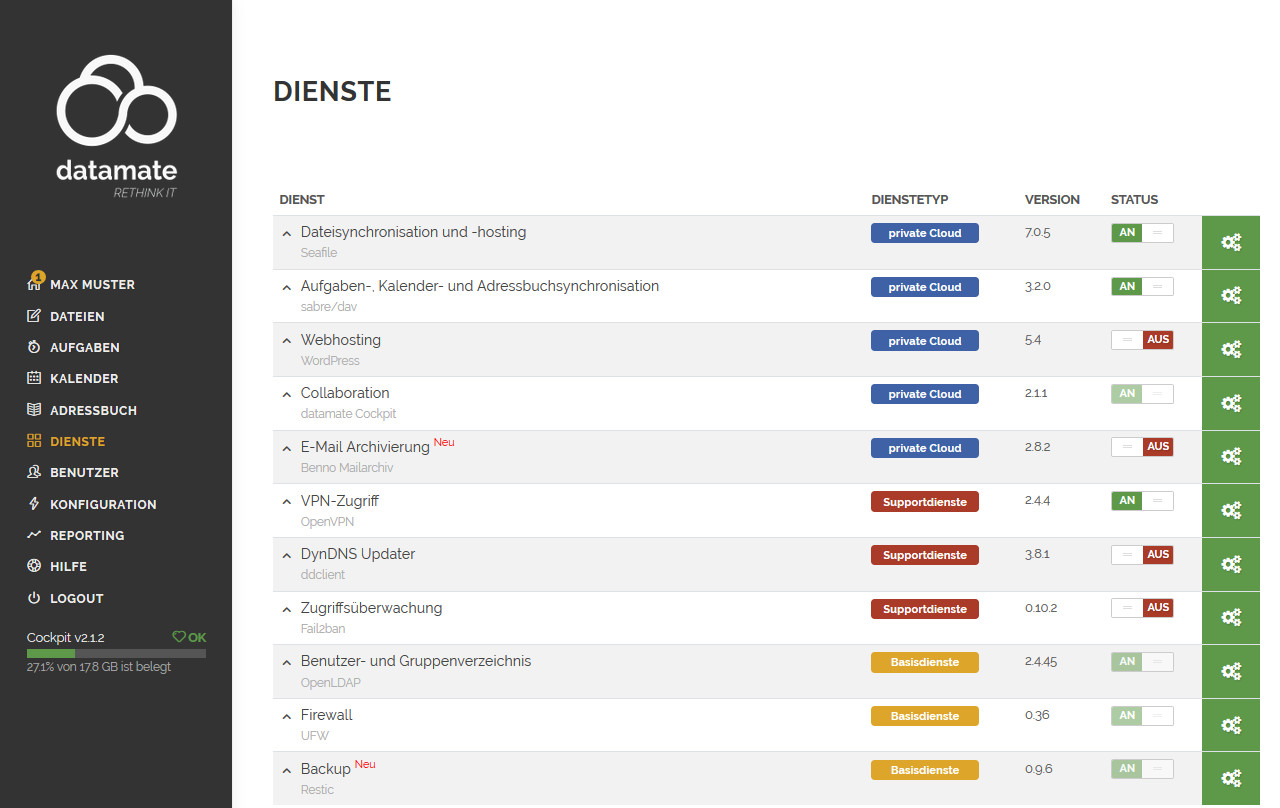

Die Konfiguration ist die Einstellung notwendiger Parameter für den störungsfreien Betrieb sowie die Einstellung gewünschter Verhaltensweisen. Die Konfiguration der Dienste erfolgt per Klick auf das Einstellungen-Icon am Ende der Zeile. Je nach Art des Dienstes gibt es mehr oder weniger Konfigurationsparameter. (Der dargestellte Dienst für Dateisynchronisation und -hosting bietet vergleichsweise viele Konfigurationsmöglichkeiten.)

Start/Stop von Diensten

Ob ein Dienst bereits läuft oder aktuell gestoppt ist, meldet der Status-Schalter. Mit einem Klick auf den Schalter startet ein Dienst bzw. wird er gestoppt. Bis die Aktion vom Server abgeschlossen wurde, wird der Schalter halbtransparent dargestellt.

Dateien sowie Termine, Kontakte und Aufgaben-Funktionen sind direkt ins Cockpit integriert. Beim Start des entsprechenden Dienstes erweitert sich das Navigationsmenü auf der linken Seite automatisch um die dazugehörigen Elemente. Beim Stopp des Dienstes verschwinden die Elemente wieder.

Konfiguration des Zugriffs per VPN

Die Dienste der datamate Server sind aus Sicherheitsgründen standardmäßig nur aus dem lokalen Netzwerk zu erreichen, d.h. auf die Serverdienste läßt sich nur dann zugreifen, wenn sich das anfragende Geräte wie z.B. ein Computer oder ein Smartphone im (W)LAN des Servers befindet. Der Server Zugriff aus anderen Netzwerken bzw. über das Internet ist nur mit einer erweiterten Konfiguration möglich.

Eine Möglichkeit, um auch über das Internet auf die Server zuzugreifen, ist die Technik Virtual Private Network (VPN). VPN vergrößert das Heimnetzwerk virtuell um das Gerät, das eine VPN-Verbindung aufbaut. Mit einer VPN-Verbindung lassen sich sämtliche Serverdienste nutzen, als ob sich das anfragende Gerät im (W)LAN des Servers befindet.

VPN auf den datamate Servern

Die datamate Server bieten mit OpenVPN eine leistungsfähige VPN-Lösung. Der Datentransfer über die VPN-Verbindung ist verschlüsselt und damit privat und sicher. Voraussetzung für den Zugriff per VPN ist die Konfiguration des VPN-Servers und die Erstellung und Verteilung von VPN-Zertifikaten auf die Clients.

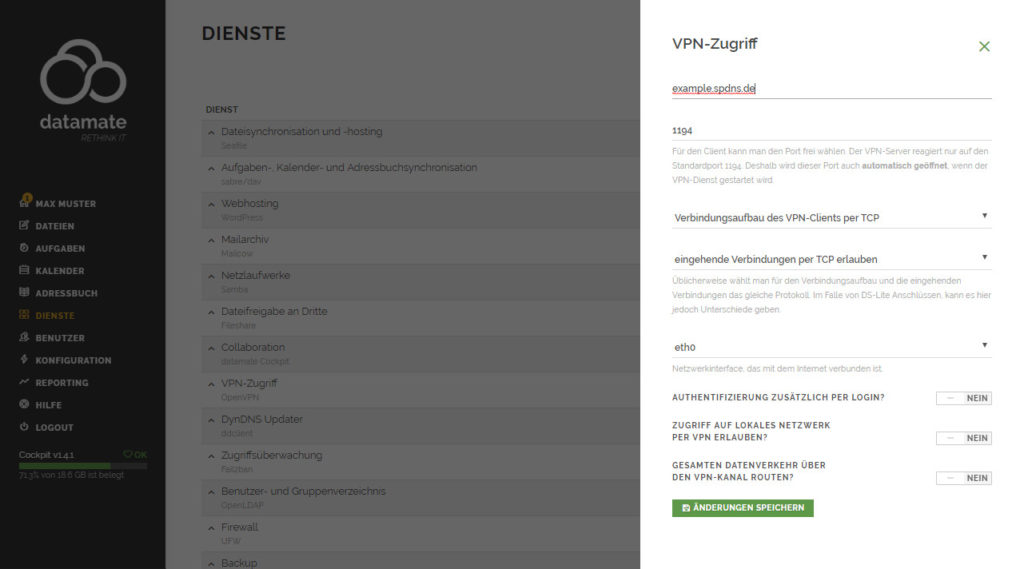

Einrichtung von VPN

Die Konfiguration des VPN-Servers erfolgt über die Einstellungen im Bereich DIENSTE. Mit einem Klick auf das Einstellungen-Icon öffnet sich der Konfigurationsassistent für den VPN-Zugriff.

- Die datamate Server verwalten die Ports der internen Firewall selbständig. Der Port 1194, der von OpenVPN verwendet wird, wird automatisch beim Start des OpenVPN-Dienstes geöffnet und beim Stop wieder geschlossen.

- Die Firewall-Regeln im Internet Gateway bzw. Router (z.B. Fritz!Box, Speedport, EasyBox) müssen manuell angepasst werden. Der Port 1194 (TCP und UDP) muss geöffnet und an die IP-Adresse des Servers weitergeleitet werden.

Die VPN-Konfiguration bietet drei weitere Einstellungsmöglichkeiten, um die VPN-Verbindung auf die individuellen Bedürfnisse anzupassen:

- Authentifizierung zusätzlich per Login?

Über diesen Schalter wird die Zwei-Faktor-Authentifizierung aktiviert. Der Aufbau einer VPN-Verbindung erfordert dann zusätzlich zum VPN-Zertifikat auch die Eingabe von Benutzername und Passwort. - Zugriff auf lokales Netzwerk per VPN erlauben?

Diese Einstellung ermöglicht bei einer aktiven VPN-Verbindung den Zugriff auf weitere Ressourcen im Heimnetzwerk. Beispiele für solche Netzwerkressourcen sind Netzwerkdrucker, Netzwerkspeicher sowie freigegebene Ordner und Drucker. Ist diese Funktion nicht aktiviert, kann auch mit VPN-Verbindung nicht über das Internet auf Geräte im lokalen Netzwerk zugegriffen werden. - Gesamten Datenverkehr über den VPN-Kanal routen?

Dieser Schalter legt fest, welche Netzwerkaufrufe über die VPN-Verbindung geleitet werden. Standardmäßig werden Anfragen an Ressourcen im Internet (z.B. Webseiten) auch bei bestehenden aktiven VPN-Verbindungen direkt und ohne Umweg über das Heimnetzwerk ins Internet geroutet. Wird der Schalter aktiviert, werden alle Anfragen zunächst über den VPN-Kanal ins Heimnetzwerk geleitet und erst von dort an die angefragte Adresse geschickt. Als Absender der Anfragen erscheint so das Heimnetzwerk.

Änderungen an der VPN-Konfiguration sind im Nachhinein nicht uneingeschränkt möglich. Bei einer Änderung der Einstellung Authentifizierung zusätzlich per Login? müssen die Zertifikate von den Nutzern neu herunter geladen werden. Die beiden anderen Werte verändern das VPN-Zertifikat nicht, weshalb Änderungen dieser Einstellungen keine Erneuerung der Zertifikate erfordert.

Freigabe von Diensten ins Internet

Die Dienste der datamate Server sind aus Sicherheitsgründen standardmäßig nur aus dem lokalen Netzwerk zu erreichen, d.h. auf die Serverdienste läßt sich nur dann zugreifen, wenn sich das anfragende Geräte wie z.B. ein Computer oder ein Smartphone im (W)LAN des Servers befindet. Der Server Zugriff aus anderen Netzwerken bzw. über das Internet ist nur mit einer erweiterten Konfiguration möglich.

Wer die Funktionen der datamate Server als bequeme Webdienste (wie z.B. Dropbox und Gmail) nutzen will, der kann dies über eine Freigabe ins Internet erreichen. Die Anmeldung an den Diensten ist dann direkt von jedem beliebigen Internetanschluss – per Browser oder Client – möglich.

Internetfreigabe auf den datamate Servern

Auf Homie und Fellow können fünf Dienste ins Internet freigegeben werden:

- Dateisynchronisation und -hosting

- Aufgaben-, Kalender- und Adressbuchsynchronisation

- Webhosting

- Fileshare (entfernt mit Cockpit 2.1)

- Cockpit

- E-Mail Archivierung (seit Cockpit 2.1)

Der Zugriff auf ins Internet freigegebene Dienste erfolgt grundsätzlich über Subdomains. Die dafür verwendeten Subdomains können frei gewählt werden. In der nachfolgenden Liste wird für einige Dienste eine typische Subdomain dargestellt:

- Dateisynchronisation und -hosting: cloud.beispiel.de

- Aufgaben-, Kalender- & Adressbuchsynchronisation: cal.beispiel.de

- Webhosting: www.beipiel.de oder beispiel.de

- Cockpit: cockpit.beispiel.de

- Benno: benno.beispiel.de

Der Zugriff auf Dienste mit dienstindividuellen URLs sieht nicht nur professionell aus, sondern hat auch technische Vorteile: Eine Subdomain wird bei Einrichtung automatisch mit einem SSL-Zertifikat von Let’s Encrypt abgesichert. Dies erlaubt den verschlüsselten Zugriff auf den Dienst ohne die Warnhinweise bei den sonst verwendeten selbst-erstellten SSL-Zertifikaten.

- IP-Adressen werden von Let’s Encrypt überhaupt nicht und DynDNS-Adressen nur eingeschränkt unterstützt.

- Für jeden Dienst wird eine eigene DynDNS- bzw. feste IP-Adresse benötigt. Das Cockpit erlaubt nicht die mehrfache Verwendung ein und derselben Freigabe-URL.

Einrichtung der Internetfreigabe

Die Einrichtung der Internetfreigabe ist abhängig von der Art des Internetanschlusses, an dem der Server betrieben wird. Bei einem Internetanschluss mit fester IP-Adresse kann Schritt 1 übersprungen werden.

- Die datamate Server verwalten die Ports der internen Firewall selbständig. Benötigte Ports werden automatisch bei Bedarf geöffnet und wieder geschlossen.

- Die Firewall-Regeln im Internet Gateway bzw. Router (z.B. Fritz!Box, Speedport, EasyBox) müssen manuell angepasst werden. Der direkte Zugriff aus dem Internet per Subdomain erfordert die Öffnung der Ports 80 und 443 (TCP und UDP) und die Weiterleitung an die IP-Adresse des Servers.

1. Einrichtung eines DynDNS-Kontos

Beim Betrieb eines datamate Servers an einem Internetanschluss mit dynamischer IP-Adresse, muss ein DynDNS-Konto erstellt und der DynDNS-Updater eingerichtet werden. Das Vorgehen ist im Hilfe-Beitrag Konfiguration des DynDNS-Updaters beschrieben.

2. Vorbereitung der Subdomains

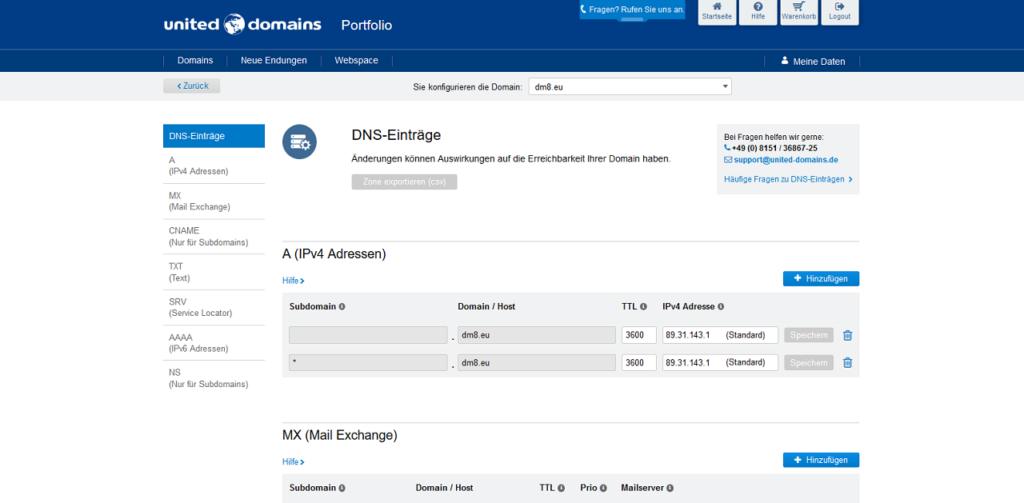

Die Einrichtung und Konfiguration der Subdomains, über die der Zugriff erfolgen soll, erfolgt in der Domain-Verwaltung des Domain-Hosters. In der Domain-Verwaltung müssen die Subdomains zunächst erstellt und dann mit DNS-Informationen versehen werden. (Die Abbildung zeigt die Verwaltung der DNS-Einträge bei United Domains. Bei anderen Hostern sieht das Interface anders aus.)

Die für die Subdomains notwendigen DNS-Einstellungen unterscheiden sich, je nachdem ob der Server an einem Internetanschluss mit statischer oder dynamischer IP-Adresse betrieben wird bzw. ob ein DynDNS-Dienst verwendet wird (siehe Schritt 1):

- Anschluss mit fester IP-Adresse

Für die Subdomains müssen A-Records erstellt werden. Diese müssen auf die feste IP-Adresse des Internetanschlusses verweisen. - Anschluss mit dynamischer IP-Adresse

Für die Subdomains müssen CNAME-Einträge erstellt werden. Die CNAME-Einträge müssen auf einen erstellten DynDNS-Host verweisen.

Änderungen an den DNS-Einstellungen einer Domain wird normalerweise innerhalb weniger Minuten wirksam. Je nach Anbieter und Umständen kann es aber auch länger dauern.

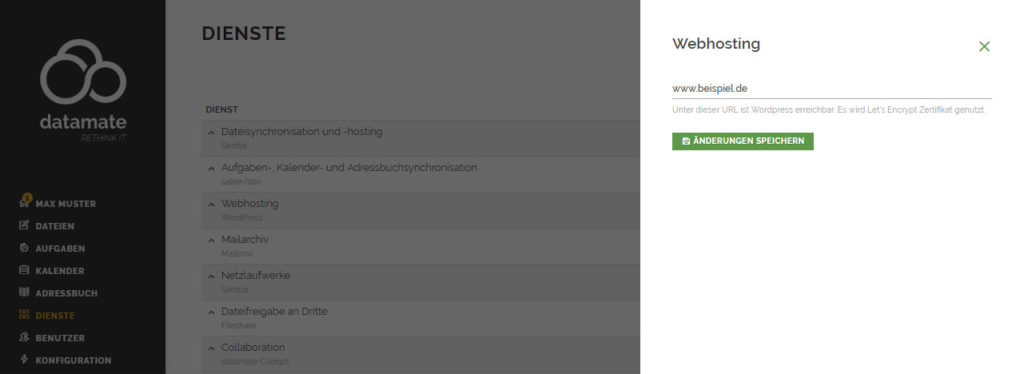

3. Konfiguration des Zugriffs

Die Konfiguration der Internet-Freigabe erfolgt schließlich über die Einstellungen des jeweiligen Dienstes im Bereich DIENSTE. Mit einem Klick auf das Einstellungen-Icon öffnet sich der Konfigurationsassistent.

In der Zeile Freigabe-URL muss nun die für den Dienst vorgesehene Freigabeadresse (z.B. www.beispiel.de) eingegeben werden. Die Eingabe erfolgt ohne “http://” oder “https://”. Die Internetfreigabe wird mit Klick auf Änderungen speichern abgeschlossen.

Die eingegebene Freigabe-URL wird nicht validiert, d.h. jeder Wert kann dort eintragen werden. Für gültig eingerichtete Subdomains wird ein Let’s Encrypt SSL-Zertifikate beantragt und automatisiert in den Webserver eingebunden. Ein knapper Hinweis gibt Auskunft darüber, ob die Beantragung erfolgreich war oder nicht. Im Erfolgsfall erfolgt von nun ab der Zugriff auf den Dienst über eine im Browser mit einem grünen Schloß abgesicherte Verbindung.

Konfiguration des DynDNS-Updaters

Server werden normalerweise an Internetanschlüssen mit einer festen IP-Adresse betrieben, d.h. die öffentliche IP-Adresse des Internetanschlusses wechselt nicht. Der Server-Zugriff aus dem Internet an Internetanschlüssen mit dynamischer, also wechselnder, IP-Adresse ist nur in Kombination mit einem DynDNS-Dienst möglich.

DynDNS ist eine Technik, die den zuverlässigen Zugriff auf Servern an Internetanschlüssen mit dynamischen IP-Adressen erlaubt. DynDNS ist nichts anderes als ein kontinuierlich und in sehr hoher Frequenz aktualisiertes Auskunftsverzeichnis für IP-Adressen, analog einem Telefonbuch.

Die zwei zentralen Komponenten von DynDNS sind die DynDNS-Hosts als Auskunftsstellen und die DynDNS-Updater als Aktualisierungsdienste. Ein DynDNS-Host ist eine Internetadresse (z.B. beispiel.spdns.de), deren Verweis auf eine IP-Adresse dynamisch angepasst werden kann. Auf welche IP-Adresse der DynDNS-Host verweist, bestimmt der DynDNS-Updater. Der DynDNS-Updater ist ein Programm, das das lokale Netzwerk des Servers überwacht und dem DynDNS-Host nach jedem Wechsel der öffentlichen IP-Adresse des Internetanschlusses diese neue Adresse zusendet. So referenziert der DynDNS-Host immer auf die aktuelle IP-Adresse des Internetanschlusses und macht so den Zugriff auf den Server möglich.

Bekannte DynDNS-Anbieter sind No-IP und spDYN. Die Anlage eines kostenlosen DynDNS-Hosts ist dort in wenigen Augenblicken gemacht.

DynDNS auf den datamate Servern

Die datamate Server bieten mit ddclient einen zuverlässigen DynDNS-Updater, so dass die Server auch an Internetanschlüssen mit dynamischer IP-Adresse zuverlässig betrieben werden können. Die beiden DynDNS-Anbieter spDYN und No-IP werden unterstützt.

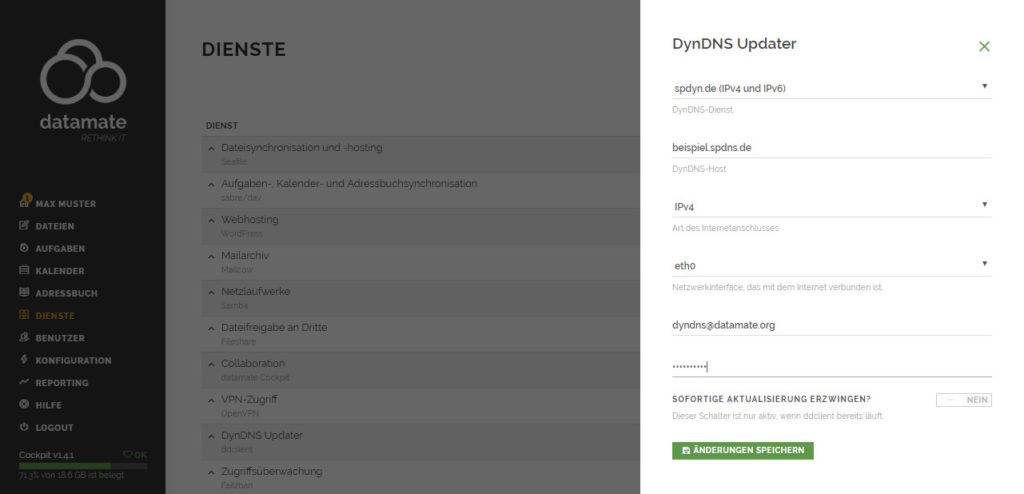

Einrichtung des DynDNS-Updaters

Die Konfiguration des DynDNS-Updaters erfolgt über dessen Einstellungen im Bereich DIENSTE. Mit einem Klick auf das Einstellungen-Icon des Dienstes öffnet sich der Konfigurationsassistent. In jedem Fall muss der genutzte DynDNS-Dienst ausgewählt und der angelegte DynDNS-Host sowie Login-Name und Passwort des DynDNS-Kontos eingegeben werden.

Wird Homie an einem Dual-Stack lite Internetanschluss betrieben oder erhält der Internetrouter nur eine IPv6-Adresse, dann muss die Art des Internetanschlusses auf IPv6 geändert werden. Soll der Internetzugang über ein anderes Netzwerkinterface als über den Standard-Netzwerkadapter erfolgen, dann muss auch das Netzwerkinterface geändert werden.

Bei erfolgreicher Konfiguration des DynDNS-Updaters wird unmittelbar eine Aktualisierungsnachricht an den DynDNS-Host geschickt. Außerdem prüft der DynDNS-Updater von nun an fortlaufend, ob sich die IP-Adresse des Internetanschlusses geändert hat. Im Wechselfall wird eine Aktualisierung der IP-Adresse an den DynDNS-Dienst gesendet.

Für eine manuelle Aktualisierung dient der Schalter Sofortige Aktualisierung erzwingen?. Wird dieser Schalter auf umgelegt und die Einstellungen gespeichert, dann wird eine Aktualisierung versendet, unabhängig davon ob beim DynDNS-Dienst bereits die aktuelle IP-Adresse des Internetanschlusses vorliegt.

Konfiguration des lokalen Zugriffs

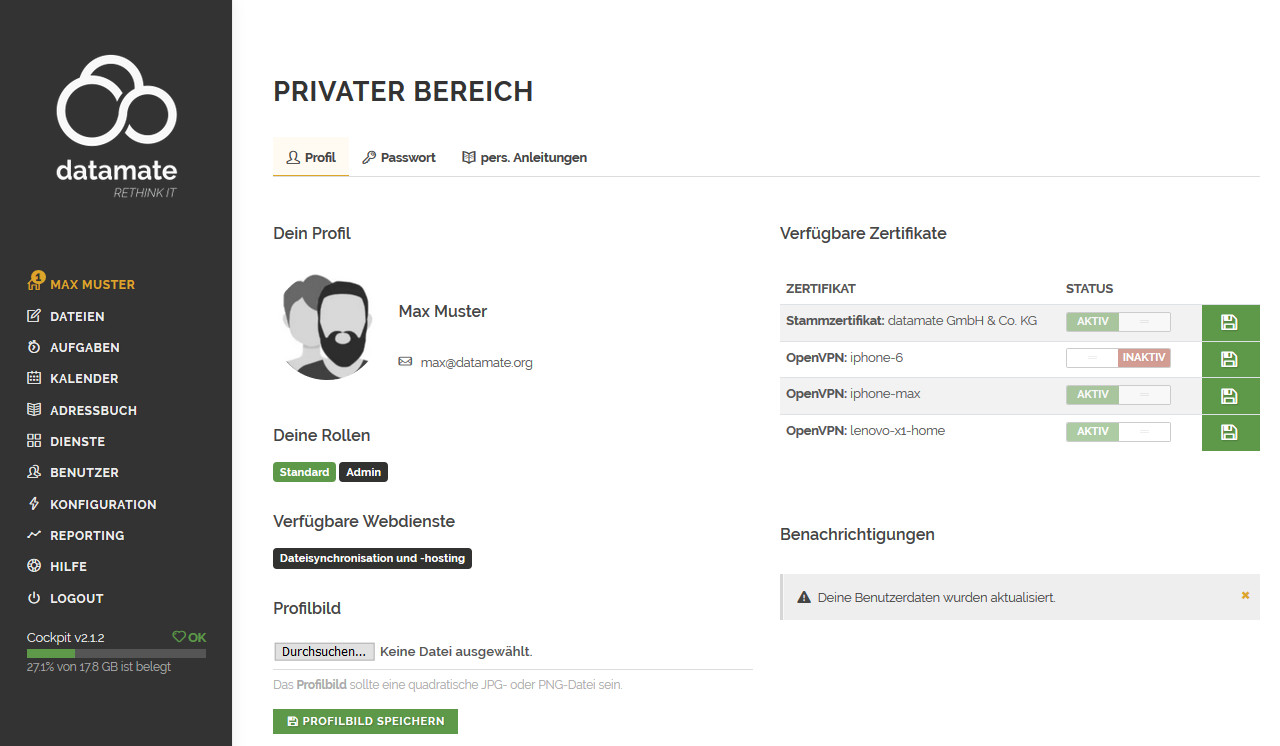

Grundsätzlich ist die Erzeugung eines eigenen Stammzertifikats nur eine Notlösung. Wenn man die Möglichkeit hat die Dienste von Homie und Fellow über eine öffentliche (Sub-)Domain freizugeben, dann sollte man dies tun und diese Adresse mit einem Let’s Encrypt Zertifikat verstehen. Ein eigenes Stammzertifikat ist dann sinnvoll, wenn man Homie und Fellow nur im lokalen Netzwerk betreibt.

Seit der Cockpit Version 1.4 bieten Homie und Fellow die Möglichkeit die verwendeten Informationen der Zertifizierungsstelle und des selbst erzeugten Zertifikats zu verändern. Im Tab Stammzertifikat im Bereich KONFIGURATION kann ein Administrator unter anderem den eigenen Firmennamen und den Ort angeben und damit ein neues Zertifikat für den Server erstellen. Daraufhin hat dann jeder User des Cockpits die Möglichkeit in seinem eigenen Bereich dieses Stammzertifikat herunterzuladen. Im folgenden gehe ich davon aus, dass diese Datei bereits auf den Computer heruntergeladen wurde.

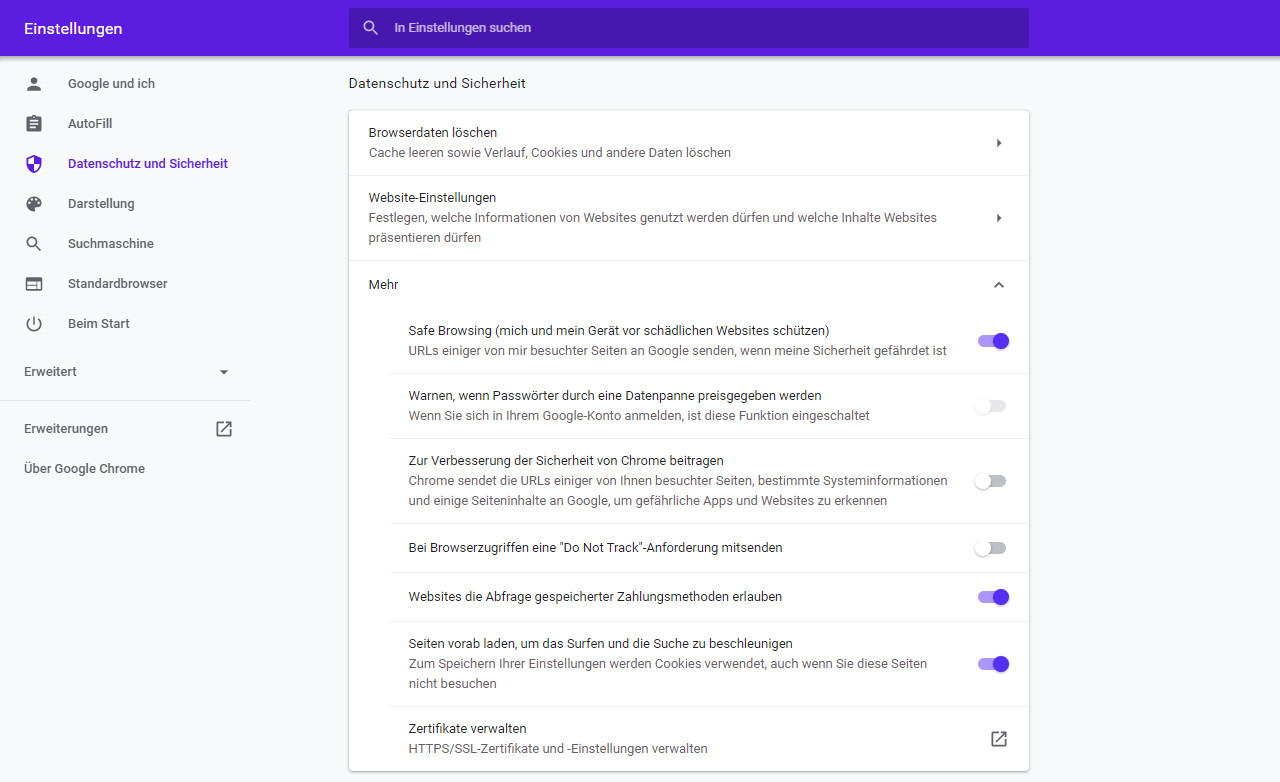

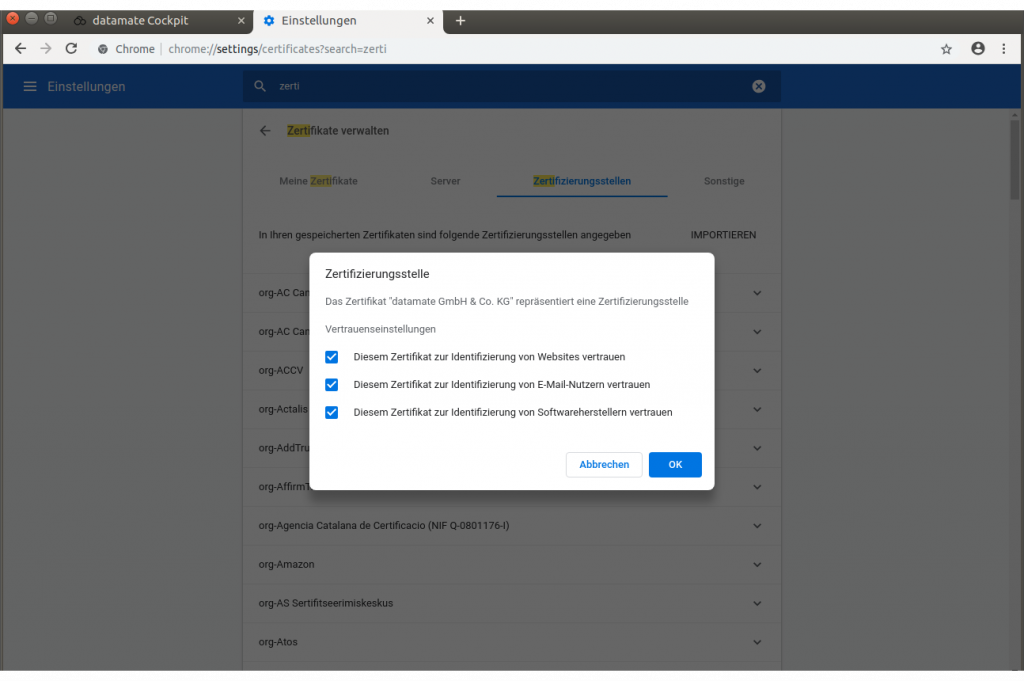

Import des Stammzertifikats in Google Chrome (Version 80)

Am einfachsten findet man den gewünschten Bereich, wenn man in den Einstellungen von Google Chrome nach Zertifikat sucht. Unter dem Menüpunkt Zertifikate verwalten befindet sich die Verwaltung von Zertifikaten und vertrauenswürdigen Zertifizierungsstellen. Man wählt den Tab Zertifizierungsstellen und klickt anschließend auf Importieren. Anschließend wählt man die bereits heruntergeladene Stammdatenzertifikat.pem aus und bestätigt durch das Setzen der drei Haken, das man der Zertifizierungsstelle das Vertrauen ausspricht. Anschließend muss noch den Browser neu starten um ab sofort beim Aufruf des Cockpits von Homie oder Fellow ein grünes HTTPS-Zertifikat angezeigt zu bekommen.

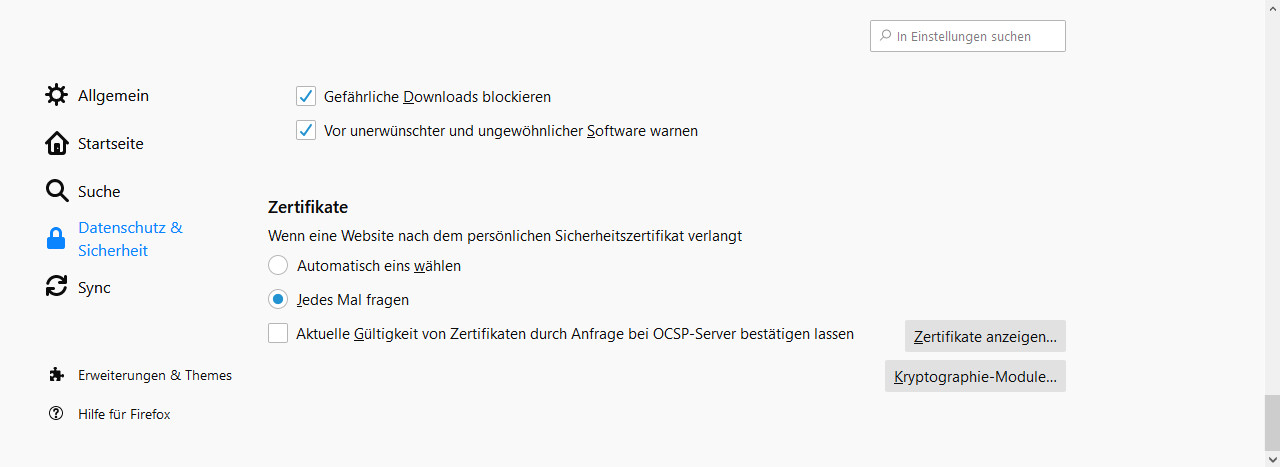

Import des Stammzertifikats in Firefox (Version 65)

Auch bei Firefox gestaltet sich der Import der Zertifizierungsstelle nicht als besonders schwierig. Auch in diesem Browser sucht man am Einfachsten in den Einstellungen nach Zertifikat und landet sofort an der richtigen Stelle.

Auch in Firefox wählt man den Tab Zertifizierungsstellen und importiert das zuvor heruntergeladene Stammdatenzertifikat. Auch bei Firefox muss man das Vertrauen durch das Setzen von zwei Haken bestätigen und dann den Browser neu starten. Danach gelingt der Aufruf des Cockpits ohne störenden Warnhinweis.

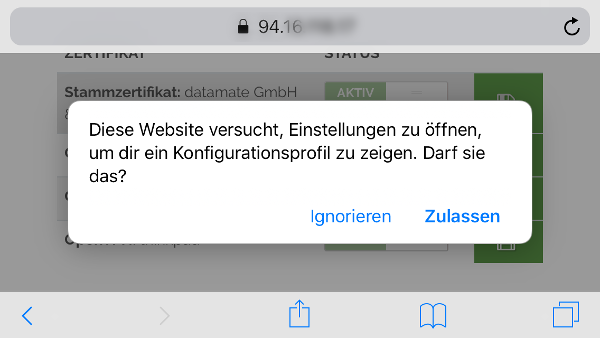

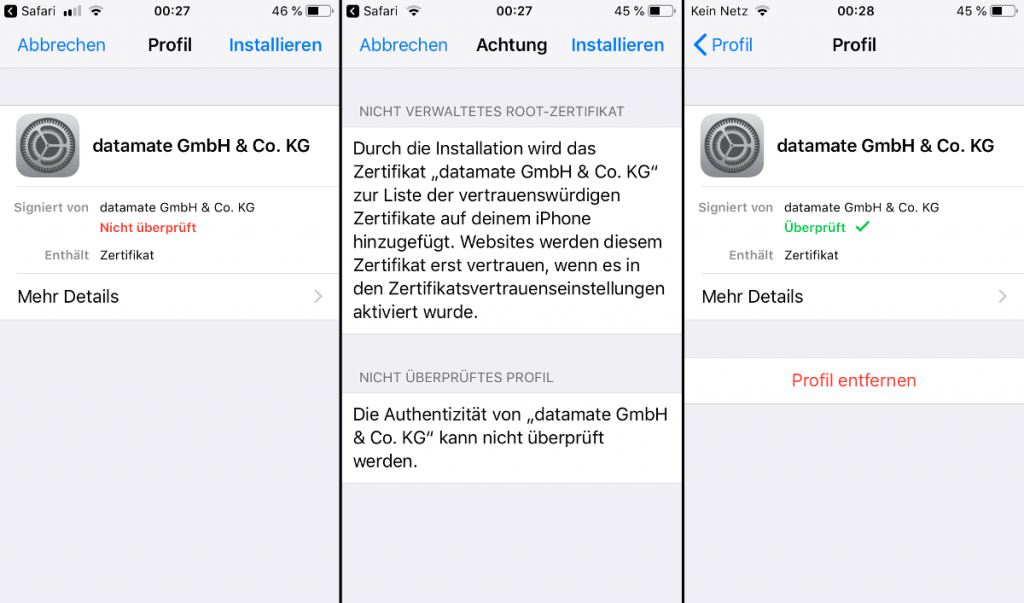

Import des Stammzertifikats in iOS (Version 12.1)

Um unter iOS das Stammzertifikat zu importieren, genügt es im Cockpit auf den Download zu klicken. iOS erkennt, dass es sich um eine Zertifizierungsdatei handelt und fragt direkt um Erlaubnis, ob die passende Einstellungsseite geöffnet werden darf. Wenn man dies bestätigt, genügen zwei Klick auf Installieren um die Zertifizierungsstelle im System zu verankern. Ab sofort erhält man keinen Warnhinweis mehr beim Aufruf der datamate Cockpits – selbst wenn man über die IP-Adresse darauf zugreift.

Konfiguration der Systembenachrichtigungen

Systembenachrichtigungen dienen dazu, Administratoren über wichtige Systemereignisse und Statuswerte auf dem Laufenden zu halten. Das Risiko von Funktionsausfällen und Datenverlust durch unbemerkte kritische Systemzustände wird so deutlich reduziert.

Systembenachrichtigungen auf den datamate Server

Die datamate Server bieten umfangreiche Systembenachrichtigungsfunktionen, um den Administrator über den Systemstatus auf dem Laufenden zu halten.

Einrichtung der Systembenachrichtigungen

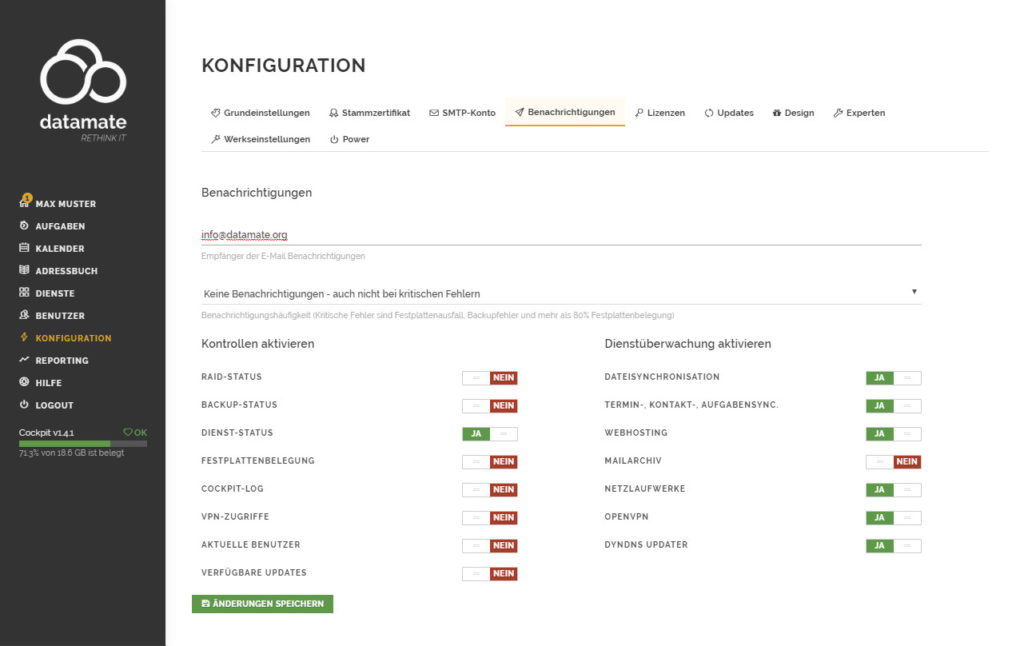

Die Einstellungen für die Systembenachrichtigungen befinden sich im Tab Benachrichtigungen im Bereich KONFIGURATION. Die Frequenz der Benachrichtigungen wird über das Dropdown-Feld festgelegt; der Umfang der Benachrichtigungen über die Schalter darunter. Die Systemchecks sind Statuswerte zur Kontrolle des Systemzustands. Wird die Dienstüberwachung aktiviert, dann meldet das System in jeder Benachrichtigung den Status der ausgewählten Dienste.

Konfiguration des Postausgangsservers

Zum Versand von E-Mails ist entweder ein vollständiger E-Mail-Server oder Zugriff auf einen E-Mail-Konto notwendig.

Mail-Versand auf den datamate Servern

Die datamate Server verfügen über keinen eigenen Mailserver zum Versand von E-Mails. Stattdessen werden Benachrichtigungen an einen externen Postausgangsserver zur Übermittlung übergeben.

Mehrere Dienste der datamate Server unterstützen den Versand von E-Mails an die Benutzer zur Benachrichtigung über bestimmte Ereignisse. Auch “Systembenachrichtigungen” über den Systemstatus werden per E-Mail versendet. Voraussetzung für E-Mail-Benachrichtigungen ist daher die Konfiguration eines SMTP-Servers.

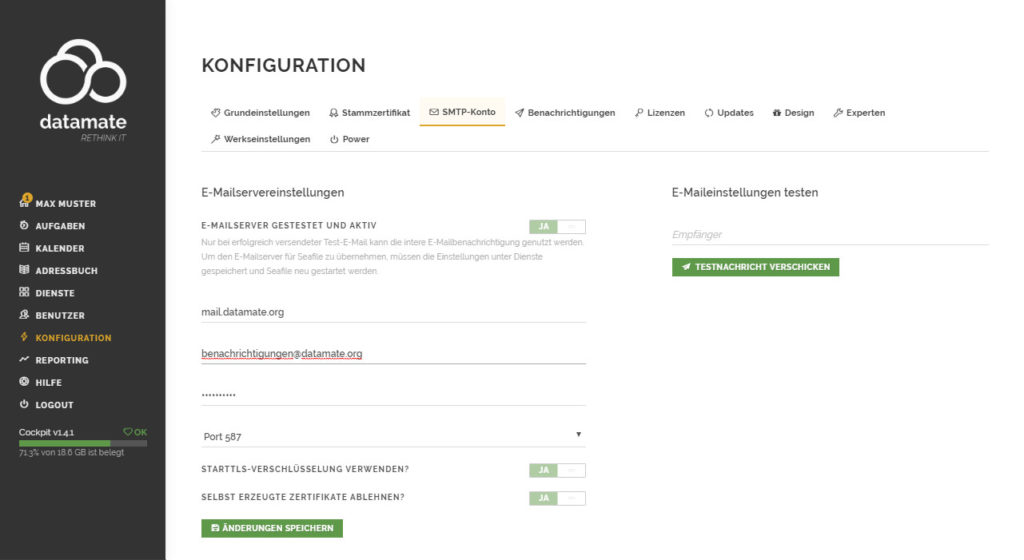

Einrichtung des Mail-Versands

Die Mailserver-Konfiguration als Voraussetzung für den Versand von E-Mail-Benachrichtigungen erfolgt im Tab SMTP-Konto im Bereich KONFIGURATION. Benötigt werden die Adresse des SMTP-Servers und der dazugehörige Port, Login-Name sowie Passwort. Der Verbindungsaufbau zum Mailserver erfolgt grundsätzlich über das STARTTLS-Protokoll, das verschlüsselte Verbindung unterstützt.

Der SMTP-Server wird automatisch nach erfolgreichen Test-Versand aktiviert. Ohne erfolgreichen Test werden die Servereinstellungen nicht aktiviert.

Aktuell werden nur E-Mailpostfächer unterstützt bei denen die E-Mailadresse dem Benutzernamen entspricht. Konten mit einem separaten Login funktionieren nicht zuverlässig.

Konfiguration der Systembackups

Die Verwendung hochwertiger Hardware, kontinuierliche Systemüberwachung und regelmäßige Wartung helfen, Datenverlust zu vermeiden. Eine Garantie bieten sie nicht. Aus diesem Grund sind Backups unverzichtbar zum Schutz der Daten.

Backups auf den datamate Server

Mit duplicity und duply bieten die datamate Server eine flexible und leistungsfähige Backup-Lösung. Als lokale Backupspeicher werden USB-Festplatten unterstützt. Außerdem werden Netzwerkspeicher unterstützt, die per FTP, SSH, S3 und B2 angesprochen werden können – unabhängig davon, ob sie sich im lokalen Netzwerk oder ausserhalb befinden. Auch werden mehrere parallele Backups auf unterschiedliche Backup-Ziele unterstützt. Gerade eine Kombination aus lokalem und remote Backup bietet schnelle Datenwiederherstellung bei kleinen Schadensereignissen (z.B. Ausfall des Datenträgers) und hohe Sicherheit bei Großschadensereignissen (z.B. Brand, Wasserschaden oder Diebstahl). Zum Schutz vertraulicher Daten können die Backups verschlüsselt und zur Einsparung von Speicherplatz komprimiert werden.

Der datamate Blog-Beitrag duplicity/duply: Datensicherung auf die Verlass ist stellt die Funktions- und Arbeitsweise von duplicity und duply ausführlich vor. Zusammengefasst: Einmal pro Monat legt die Backup-Software ein Vollbackup an. In dem Zeitraum dazwischen erfolgen inkrementelle Backups. Inkrementell bedeutet, dass nur geänderte Daten gesichert werden. Dies reduziert den Speicherbedarf. Eine Backup-Kette besteht aus dem Vollbackup und den darauf aufbauenden inkrementellen Backups. Mit einem neuen Vollbackup wird die angefangene, offene Backup-Kette geschlossen und eine neue Backup-Kette erstellt.

Einrichtung des Backups

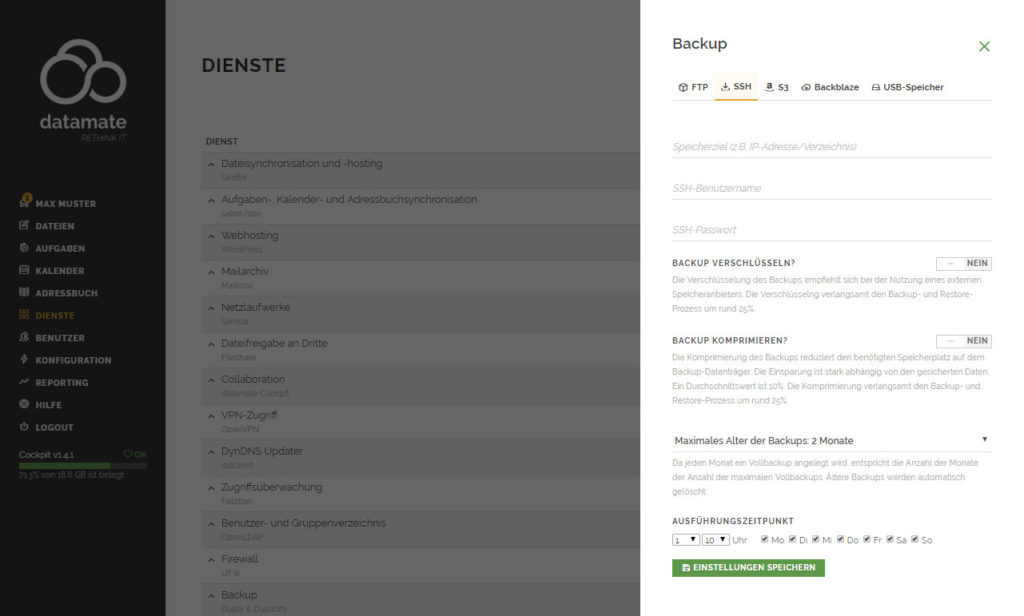

Die Einrichtung der Datensicherung erfolgt über die Backup-Einstellungen im Bereich DIENSTE. Ein Klick auf das Einstellungen-Icon öffnet den Assistenten zur Konfiguration des Backups.

Die Konfiguration der Cloud-Backups erfolgt auf identische Art und Weise für die unterschiedlichen Backupziele. Neben dem Speicherziel müssen die Authentifizierungsdaten für das Backup-Ziel eingegeben werden.

Die Backup-Konfiguration bietet vier weitere Einstellungsmöglichkeiten, um die Backup-Durchführung an die individuellen Bedürfnisse anzupassen:

- Backup verschlüsseln?

Über diesen Schalter kann die Verschlüsselung des Backups aktiviert bzw. deaktiviert werden. Bei externen Speichern wie S3 und B2 ist die Verschlüsselung standardmäßig aktiv. Die Verschlüsselung erfolgt mit PGP, das als sicher gilt und damit vertrauliche Daten in der Cloud und auf externen Datenträgern zuverlässig vor dem Zugriff Dritter schützt. Der PGP-Schlüssel, mit dem die Daten verschlüsselt werden, wird bei Einrichtung eines verschlüsselten Backups automatisch erzeugt. Um Daten aus der Sicherung wiederherzustellen, ist er zwingend erforderlich. Ohne Schlüssel ist das Backup für den Eigentümer genauso wertlos wie für Dritte. Die Backup-Konfiguration inkl. PGP-Schlüssel sollte daher auf jeden Fall über die Backup-Einstellungen heruntergeladen und separat aufbewahrt bzw. ausgedruckt werden. - Backup komprimieren?

Dieser Schalter aktiviert bzw. deaktiviert die Komprimierung des Backups. Die Komprimierung reduziert den benötigten Speicherbedarf im Backup-Speicher. Die Kompressionsrate und damit der eingesparte Speicherplatz ist stark abhängig von den gesicherten Dateien. - Maximales Alter der Backups?

Über dieses Auswahlfeld wird festgelegt, wie viele Backup-Ketten im Backup-Speicher gespeichert bleiben bzw. nach welchem Zeitraum alte Vollbackups wieder entfernt werden. - Ausführungszeitpunkt

Über diese Einstellungen wird festgelegt, an welchen Tagen und zu welchem Zeitpunkt das Backup laufen soll. An den ausgewählten Daten wird das Backup automatisch vom System ausgeführt.

Ein einmal angelegter Backup-Job kann nicht mehr geändert werden. Soll ein Backup-Job geändert werden, so muss der bestehende gelöscht und ein neuer eingerichtet werden. Bei der Löschung des Backup-Jobs werden bereits gesicherte Daten im Backup-Speicher nicht gelöscht. Dies muss manuell erfolgen.

Überwachung des Backups

Bei der Einrichtung wird nicht überprüft, ob mit den angegebenen Zugangsdaten ein Backup erstellt werden kann. Dies sollte über die Schaltfläche Verbindung prüfen erfolgen. Nur wenn diese Überüfung ohne Fehlermeldung abgeschlossen wurde, wird das Backup erfolgreich laufen können.

Der Tab Backup im Bereich REPORTING bietet einen Überblick über den Backup-Status. Dieser sollte regelmäßig überprüft werden, um sicherzustellen, dass das Backup nicht aus Versehen aus dem Tritt gekommen ist. Ein erfolgreicher Backup-Lauf wird mit einem Haken-Icon dargestellt.

Das Backup erstellt bei jedem Lauf eine Zeile in der Tabelle. Die Spalte Backupziel beschreibt den Backup-Job, der die Zeile erzeugt hat. (Bei mehreren verwendeten Backup-Zielen können aus diesem Grund auch mehrere Zeilen pro Tag erscheinen.) Die Spalten #Dateien und Größe stellt die Gesamtanzahl der zu sichernden Dateien und deren Gesamtgröße dar. Die Spalten #Neu und #Geändert beschreiben die tatsächlich gesicherten Dateien. Bei inkrementellen Backups weichen diese Zahlen stark voneinander ab, da anders als beim Vollbackup unveränderte Dateien nicht erneut gesichert werden.

Datenwiederherstellung aus dem Backup

Die Wiederherstellung von Daten aus dem Backup erfolgt mit den dokumentierten Befehlen von duplicity bzw. duply. Die im Tab Backup herunterladbare Textdatei listet auf, welche Dateien und welche Versionen aus dem Backup wiederhergestellt werden können.